A engenharia social é um tipo de golpe que tem como foco não as vulnerabilidades de hardwares e sistemas, mas, sim, os usuários que estão por trás deles. São ações criminosas que podem causar uma série de danos e prejuízos a indivíduos e corporações.

Por isso, preparamos este conteúdo explicando o que é engenharia social e separamos dicas para te ajudar a se proteger, além de exemplos de ataques de engenharia social recentes ocorridos no Brasil e no mundo. Confira a seguir!

Engenharia social: o que é?

Engenharia social é uma técnica utilizada por criminosos para estimular usuários a entregar dados pessoais e informações confidenciais, abrir links maliciosos e infectar seus dispositivos com malwares.

Nesse tipo de ataque cibernético, a principal arma dos hackers é a persuasão, assim como a criação de situações falsas, manipulação emocional e outras estratégias para convencer as pessoas a revelarem informações confidenciais, como senhas, números de cartão de crédito ou dados de acesso a sistemas.

A engenharia social é caracterizada pela exploração de erros humanos para conseguir dados pessoais. Os gatilhos podem ser vários, desde manipulação psicológica até anúncios superatrativos.

Normalmente, os golpes buscam explorar a falta de conhecimento de usuários, por isso, muitos deles visam pessoas mais vulneráveis nesse aspecto, como é o caso de idosos. O que acaba surtindo efeito, pois os indivíduos são levados pela confiança de que estão realmente lidando com uma instituição ou falando com alguém conhecido.

Sendo assim, essa ação maliciosa envolve a manipulação psicológica de pessoas, ao contrário da engenharia tradicional, que se concentra em manipular máquinas e softwares. Neste caso, exploram-se as vulnerabilidades humanas.

No entanto, vale reforçar que, mesmo nos casos nos quais não há interação direta com o usuário, ciberataques são considerados como de engenharia social quando há abuso em relação à ingenuidade, exploração emocional e dissuasão de indivíduos para fazê-los cometer erros e se expor.

Como funcionam os ataques de engenharia social?

Como dito anteriormente, as táticas de engenharia social são muitas. De modo geral, elas são utilizadas em quase todos os golpes aplicados no ambiente digital ou que visam induzir pessoas ao erro para conseguir dados.

Isso porque o apelo emocional é muito difundido em comunicações que visam captar a atenção do usuário e que acabam tendo um resultado efetivo, já que os indivíduos costumam agir sem pensar em situações nas quais estão com sentimentos, como a angústia ou até mesmo a alegria, aflorados.

A metodologia já citada de se passar por alguém conhecido, como um amigo ou parente, e instituições, como um banco ou o governo, muito presente nos ataques cibernéticos, é uma tática de engenharia social.

Outras técnicas são importantes para o funcionamento e efetividade desse tipo de crime. Entre elas, podemos listar as chamadas promessas milagrosas, premiações falsas e oportunidades irrecusáveis, como preços de produtos muito abaixo do mercado, que visam também gerar uma ação sem grande reflexão nos indivíduos.

Mensagens e comunicações de hackers se passando por pessoas conhecidas são exemplos de ataques de engenharia social.

Além das ações que buscam gerar erros humanos ao utilizar dispositivos no contexto digital, as práticas presenciais de engenharia social são muito relevantes. Há, por exemplo, criminosos que se passam por funcionários de empresas e tentam entrar em ambientes controlados para conseguir informações confidenciais ou solicitar demandas financeiras urgentes.

Outra possibilidade é a bisbilhotagem em lugares públicos, como praças de alimentação e espaços de descanso, de colaboradores de corporações das quais se quer obter dados. Caso tenham êxito em conseguir informações, como nomes ou credenciais, a partir da observação, os criminosos podem partir para técnicas mais elaboradas.

É importante lembrar que vazamentos de dados são um aspecto muito importante para essas investidas. Informações sobre usuários ou empresas roubadas e disponibilizadas na internet ajudam os criminosos a elevar o nível de confiabilidade de suas comunicações e abordagens.

Tipos de engenharia social

Como pôde-se observar, a engenharia social envolve diversas técnicas e tentativas de dissuadir indivíduos para tirar proveito de informações às quais os criminosos não deveriam ter acesso. Confira a seguir alguns de seus tipos!

Phishing

Ataques utilizando a técnica de phishing podem ser realizados de formas distintas, mas têm em comum o intuito de “fisgar” usuários para conquistar informações confidenciais ou dados pessoais. Podem ser realizados por telefone, nomeados de vishing, e também via e-mail, SMS, em sites e domínios ou nas redes sociais. O método explora a familiaridade das pessoas com a comunicação online.

Phishing por e-mail

Os ataques de phishing por e-mail são, possivelmente, os mais comuns. Neles, os perpetradores enviam mensagens eletrônicas habilmente projetadas, muitas vezes se fazendo passar por instituições financeiras, empresas ou serviços conhecidos.

As mensagens geralmente alertam sobre uma suposta atividade suspeita na conta do destinatário, incentivando a vítima a clicar em links maliciosos que direcionam para páginas falsas.

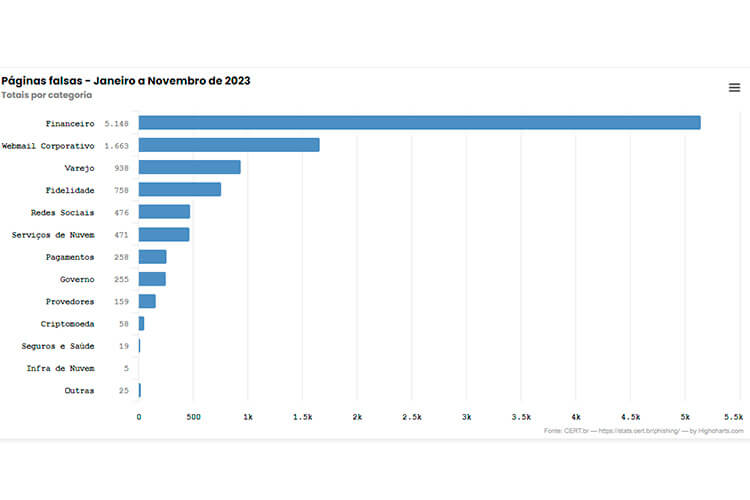

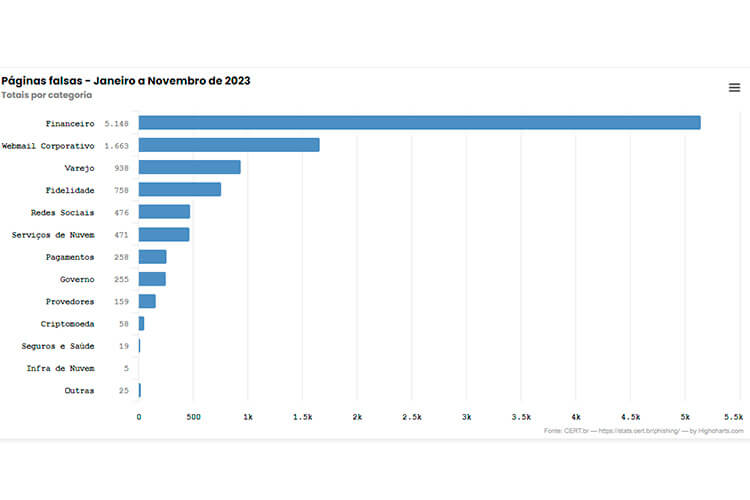

Segundo o CERT.br (Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil), em 2022, um total de 11.738 páginas falsas foram reportadas e acompanhadas, sendo a maioria das fraudes na área Financeira.

Fonte: CERT.br – https://stats.cert.br/phishing/

Phishing por SMS (smishing)

Outro exemplo de phishing ocorre via mensagens de texto. Similar ao phishing por e-mail, os atacantes enviam mensagens SMS persuasivas que induzem as vítimas a clicar em links fraudulentos ou a fornecer informações sensíveis, muitas vezes apresentando uma falsa urgência ou importância.

Spoofing de sites e domínios

Os phishing de sites frequentemente imitam fielmente páginas de login autênticas. Usando técnicas de spoofing, os criminosos criam réplicas convincentes de páginas populares na web para enganar as vítimas a inserir suas credenciais, que são então capturadas para uso indevido.

Phishing por redes sociais

Os criminosos exploram as redes sociais para identificar alvos e personalizar mensagens de phishing. Esses ataques podem ocorrer por meio de mensagens diretas, posts maliciosos ou convites para clicar em links aparentemente inofensivos.

A educação contínua sobre práticas seguras na internet, a verificação cuidadosa de remetentes e URLs, e o uso de ferramentas de segurança são fundamentais para mitigar os riscos associados a esse tipo de engenharia social.

Além disso, a vigilância constante e a desconfiança saudável podem ser as melhores defesas contra os enganos habilmente orquestrados pelos praticantes de phishing.

O phishing é um tipo de ataque no qual o criminoso tenta fisgar a vítima de várias formas.

Baiting

O baiting é uma tática que busca atrair vítimas por conta da curiosidade, com o uso de uma “isca”. Por exemple, o criminoso deixa um dispositivo, geralmente um pendrive, com um malware em um lugar público e espera que alguém conecte-o a um computador.

Muitas vezes, esse vírus pode estar disfarçado de um software famoso, uma música, um filme ou outro tipo de arquivo. Após a conexão e o acesso, o dispositivo é infectado, e o criminoso tem acesso ao sistema e aos arquivos pessoais da vítima.

Sendo assim, essa tática explora a curiosidade e a ganância humanas por meio de arquivos que instigam ou promovem um benefício imediato.

Quid pro quo

Quid pro quo é uma expressão em latim que, em português, significa “uma coisa por outra”. Essa estratégia de engenharia social solicita informações para os usuários oferecendo soluções para problemas ou, então, brindes.

Geralmente, são aplicados em indivíduos que estão precisando de algum tipo de suporte técnico, solicitando dados que permitem ao criminoso ter acesso a dispositivos, ou, então, são ofertados prêmios falsos em troca de informações pessoais e/ou credenciais.

Cultivo

A tática de engenharia social de cultivo consiste em uma aproximação do criminoso com a vítima para fazer com que ela forneça dados pessoais. O golpista pode se fingir apaixonado, por exemplo, e induzir a outra pessoa a entregar informações por conta da emoção.

Pode ocorrer via redes sociais, ação na qual o atacante examina cuidadosamente os perfis na internet, observando interesses, atividades, conexões e outras informações pessoais compartilhadas publicamente, para que mensagens ou abordagens que pareçam mais autênticas e convincentes sejam criadas.

Da mesma forma, padrões de comportamento, como horários específicos de atividade online, locais frequentados, ou até mesmo preferências alimentares e hobbies, também podem ser explorados.

O ataque também ocorre quando, ao se passarem por entrevistadores, pesquisadores ou representantes de instituições legítimas, os criminosos visam obter informações de uma pessoa. Ao longo da “entrevista”, eles podem fazer perguntas aparentemente inofensivas, mas que, quando combinadas, revelam informações significativas.

O mesmo vale para falsos programas de fidelidade ou pesquisas de satisfação, monitoramento de correspondência eletrônica e exploração de relacionamentos pessoais.

As táticas de cultivo focam em estabelecer uma relação com a vítima para conseguir seus dados.

Pretexto

A técnica visa tornar a vítima mais vulnerável ao fornecimento de informações. Nela, uma mentira é criada pelo criminoso, muitas vezes com base em pesquisas prévias sobre o indivíduo, envolvendo dados ou, então, temáticas que causem sua comoção, deixando-o mais suscetível ao golpe.

Spamming

A tática de spamming consiste no envio de mensagens por e-mails ou aplicativos de mensagens hackeados para vários destinatários da lista de contatos do indivíduo que teve o acesso violado.

Os criminosos se passam por essa pessoa e iniciam conversas pedindo informações ou dinheiro para familiares e amigos. Outra possibilidade é o encaminhamento de links maliciosos ou arquivos para esses indivíduos, a fim de infectar seus dispositivos.

Worms

O envio de worms é uma artimanha de engenharia social que também merece ser mencionada, já que causou grandes prejuízos na primeira década de 2000 e ainda ocorre em aplicativos de mensagens.

Normalmente, esse tipo de malware é enviado em conjunto com uma mensagem instigante, como uma declaração de amor ou uma comunicação falsa do servidor.

Quando acionados pelo clique, os worms têm capacidade de se multiplicar, sendo enviados para toda a lista de contatos do e-mail ou aplicativo. Com isso, eles causam a sobrecarga desses serviços.

Os vários tipos de engenharia social mostram como os hackers estão sempre criando novas técnicas para enganar usuários.

Sextorsion

A sextorsion é mais uma das formas de ataques de engenharia social. Nela, um criminoso ameaça divulgar informações ou mídias comprometedoras da vítima, geralmente de natureza sexual, a menos que ela pague um resgate ou cumpra determinadas exigências.

Este tipo de ataque muitas vezes envolve a coleta de material sensível por meio de enganos, invasões de privacidade ou exploração de vulnerabilidades em dispositivos eletrônicos.

Um atacante pode, por exemplo, obter acesso a câmeras web sem o conhecimento da vítima, gravar imagens ou vídeos comprometedores e, em seguida, usar essas informações para extorsão.

Tailgating

O tailgating, ou “carona” em português, é um ataque físico de engenharia social que ocorre quando um intruso se aproveita da entrada de uma pessoa autorizada para ganhar acesso a uma área restrita ou a uma instalação segura.

Isso pode ocorrer, por exemplo, quando um indivíduo segura a porta para outro que está entrando em um prédio protegido por cartões de acesso. O intruso se aproveita da cortesia ou da pressa da pessoa autorizada, evitando assim os controles de segurança.

É uma ameaça comum em ambientes corporativos e requer conscientização sobre segurança para evitar tais situações.

Dumpster Diving

Por fim, outro tipo de ataque de engenharia social é o Dumpster Diving, ou “mergulho em lixeiras”. Envolve a busca de informações valiosas em lixeiras, contêineres de reciclagem ou outros locais onde as organizações descartam documentos ou dispositivos eletrônicos, como discos rígidos descartados.

Os atacantes procuram por documentos impressos, mídias físicas ou dispositivos de armazenamento que possam conter informações sensíveis, como senhas, números de telefone, endereços ou documentos corporativos confidenciais.

Tal ação tem criado um alerta para as práticas adequadas de gerenciamento de resíduos e o descarte seguro e correto de informações.

Como se proteger de ataques de engenharia social?

A engenharia social conta com táticas sofisticadas, com foco na desatenção ou no descuido dos usuários para conseguir efetivar seus objetivos. Por isso, conferir sempre a fonte das comunicações recebidas é um ponto muito importante para evitar cair em golpes do tipo.

Isso porque muitas vezes os criminosos conseguem montar e-mails, mensagens e até ligações realmente semelhantes às autênticas, mas observando o remetente e outros pequenos detalhes, como erros gramaticais ou falta de coesão, é possível descobrir que não se trata de uma comunicação verdadeira.

No caso de telefonemas, é válido sempre desligar se estiver desconfiado de um golpe e retornar em um número oficial da instituição ou pessoa, de preferência de outro telefone para evitar interceptações da ligação.

Outro ponto relevante para se proteger dos ataques de engenharia social é não agir sem reflexão. A maioria das táticas desse golpe trabalha com um senso de urgência e visa gerar uma ação imediata da vítima. Por isso, conseguir manter a calma e ponderar a respeito do teor e da veracidade do contato é fundamental.

Desconfiar de ofertas muito tentadoras e de premiações que surgem “do nada” também é uma maneira de evitar esse tipo de armadilha. Refletir se a situação faz realmente sentido ou se uma promoção é de fato viável é um bom norte para perceber se está caindo em um golpe ou não.

Manter a desconfiança frente a oportunidades muito tentadoras é um modo de evitar cair em fraudes de engenharia social.

Contar com soluções de segurança em dispositivos e mantê-las sempre atualizadas, como o antivírus, é outra maneira de adicionar camadas de proteção contra esse tipo de ataque. Ativar recursos nativos de ferramentas, como a autenticação de dois fatores, também é um modo de estar menos vulnerável.

Manter cópias de backup de dados que podem comprometer a continuidade do negócio se não estiverem disponíveis e implementar uma cultura de proteção das informações são ainda modos de as corporações diminuírem as chances de serem prejudicadas por essas investidas.

A engenharia social compreende inúmeras táticas de convencimento e persuasão de usuários para conquistar dados. Conhecer essas técnicas e saber como elas funcionam é fundamental para evitá-las.

Agora que você já sabe o que é engenharia social na segurança da informação, se você se interessa pelas temáticas de proteção de dados, preencha o formulário abaixo e se inscreva na newsletter da Datasafer para receber conteúdos como este diretamente em sua caixa de entrada!